Szczególnie wtedy, gdy korzystamy z Internetu warto zaopatrzyć się w dobry program antywirusowy, który uchroni nas przed wirusami, trojanami, spyware, i atakami z Internetu.

Avast! 5

Jeśli jeszcze takiego nie mamy to wydaje mi się, że warto zwrócić uwagę na program Avast! 5 dostępny w darmowej licencji do domowych zastosowań.

Instalacja i aktywacja

Program avast! 5 pobrać możemy np. ze strony http://www.avast.pl/. Znajdziemy tam plik instalacyjny, który należy uruchomić i zainstalować aplikację. Po instalacji i pierwszym uruchomieniu program należy dokonać jego darmowej aktywacji. Aby aktywować program klikamy przycisk „Zarejestruj program”, wyświetli się formularz rejestracyjny, który należy wypełnić. Po wykonaniu tej czynności możemy cieszyć się pełną licencją aplikacji.

Użytkowanie

Program avast! 5 oferuje szereg funkcji zabezpieczających nasz komputer. W zakładce „Skanuj komputer” mamy dostęp do: szybkiego lub pełnego skanowania, sprawdzić możemy też konkretny plik, folder lub nośnik wymienny (np. płytę CD/DVD).

Usuwanie wirusa

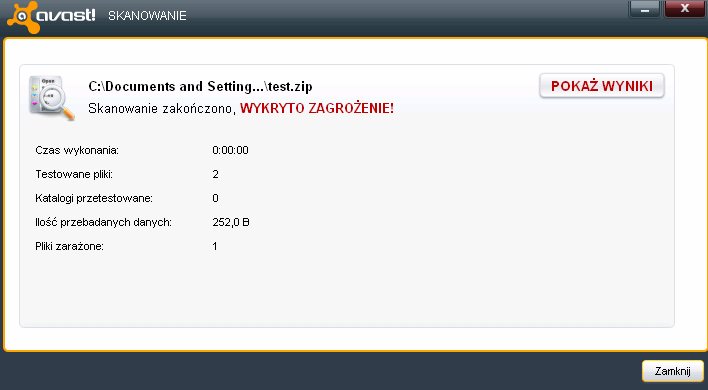

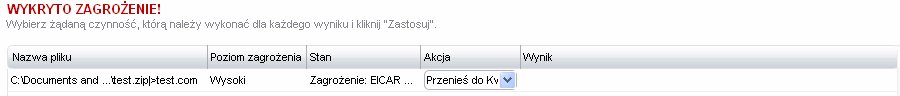

Jeśli pobierzemy jakiś plik lub folder z Internetu możemy przeskanować go poprzez kliknięcie prawym przyciskiem myszki i wybranie opcji skanuj. Gdy program znajdzie wirusa, trojana, niepożądany plik wyświetli informację o zagrożeniu.

Klikamy przycisk „Pokaż wyniki”, otworzy się wtedy okienko programu, w którym możemy zdecydować co zrobić z odnalezionym wirusem.

Możemy przenieść zainfekowany plik do tzn. Kwarantanny, czyli do miejsca gdzie nie będzie on powodował szkód w systemie. Możemy spróbować naprawić plik lub folder oraz usunąć wirusa.

Program avast! 5 daje też możliwość nie wykonywania żadnej akcji i pozostawienia wirusa w systemie. Nie zaleca się jednak wybierania tej opcji, wyjątkiem może być sytuacja, gdy mamy pewność, że wykryte zagrożenie nie jest prawdziwe.

ComboFix

Każdy komputer podłączony do Internetu narażony jest na różnego rodzaju ataki. Program ComboFix potrafi odnaleźć m.in spyware (programy szpiegujące), trojany (czyli oprogramowanie podszywające się pod ciekawe i przydatne, a tak naprawdę będące szkodliwym dla komputera) oraz adware (niepożądane aplikacje np. reklamowe).

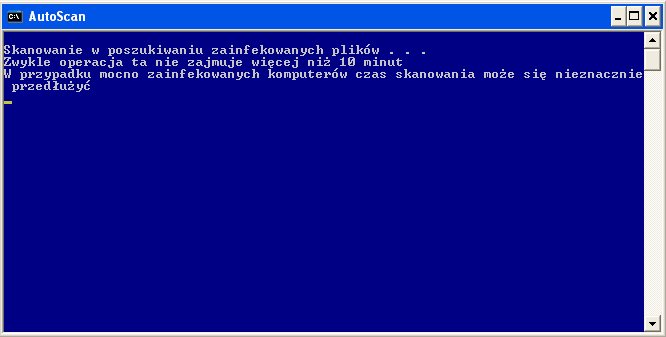

Instalacja

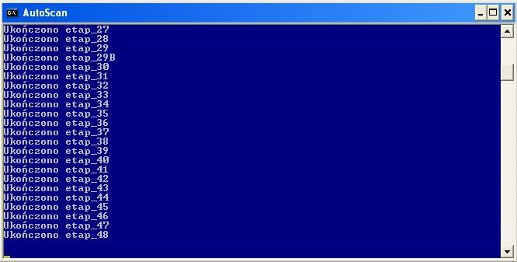

Program ComboFix pobrać możemy np. ze strony http://www.programosy.pl/program,combofix.html Po pobraniu pliku instalacyjnego należy uruchomić aplikację dwukrotnym kliknięciem (jeśli system wyświetli ostrzeżenie to je ignorujemy). Program wyświetli informację o gwarancji należy wybrać „Tak”. Zobaczymy główne okno programu, rozpocznie się poszukiwanie zainfekowanych plików.

UWAGA ! Niektóre programy antywirusowe mogą rozpoznać ComboFix’a jako wirusa. Oczywiście nie jest on nim, więc należy ignorować takie informacje, a w niektórych przypadkach nawet wyłączyć chwilowo używany program antywirusowy.

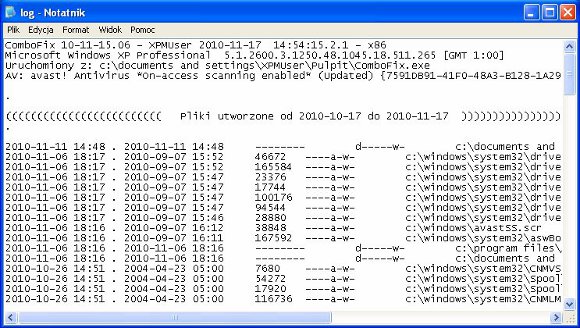

Po ukończeniu wszystkich etapów skanowania program przygotuje i wyświetli wyniki skanowania w postaci pliku log.txt

W trakcie swojej pracy program ComboFix najprawdopodobniej rozwiązał problemy ze szkodliwym oprogramowaniem. Dla pewności możesz poprosić o analizę pliku log.txt np. na forum http://www.fixitpc.pl lub http://www.spywareinfoforum.com/ (język angielski).

HijackThis

Innym programem, który pomoże nam rozwiązać problem szkodliwego oprogramowania jest HijackThis. Program możemy pobrać ze strony: http://www.download.net.pl/9364/HijackThis/. Pobrany plik instalujemy, po instalacji aplikacja automatycznie się uruchomi.

Skanowanie systemu

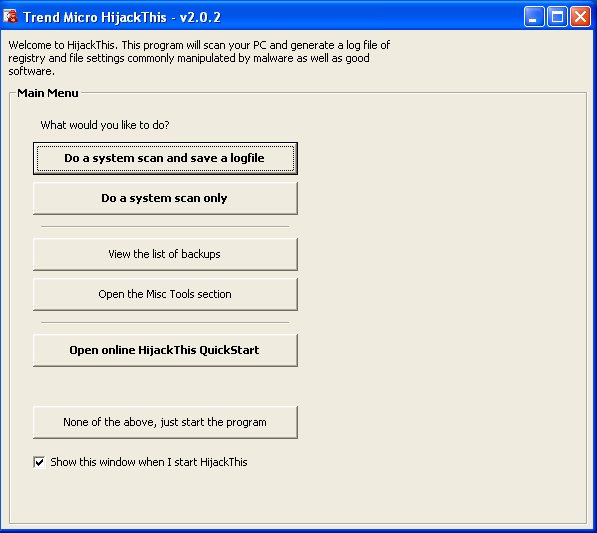

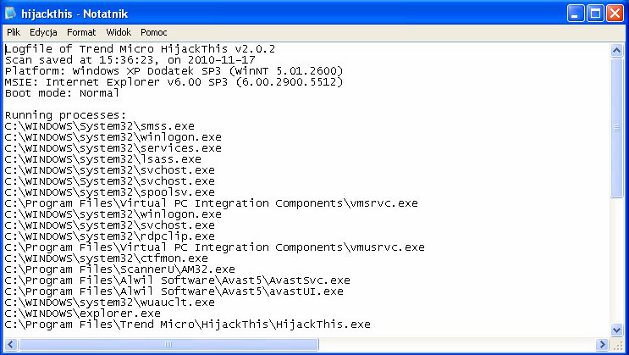

Aby przeskanować system i zapisać plik z logami - klikamy przycisk „Do a system scan and save the logfie”. Możemy też wybrać opcję „Do system scan only” (program wykona wtedy samo skanowanie). Najlepiej wybrać pierwszą opcję. Rozpocznie się wyszukiwanie szkodliwych plików.

Po zakończeniu skanowanie utworzony zostanie plik tekstowy z logami.

Analiza wyników

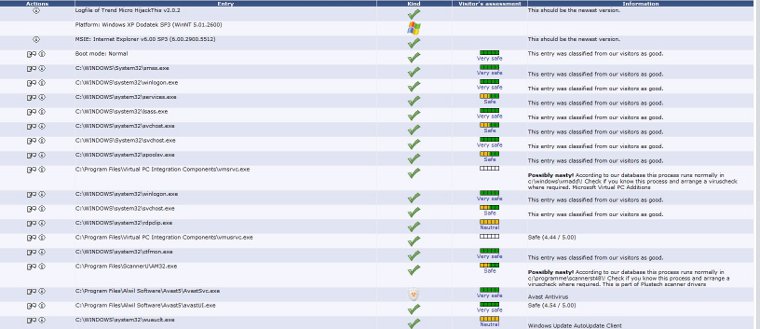

Aby sprawdzić wygenerowane logi wchodzimy na stronę http://www.hijackthis.de/

Możemy wkleić zawartość pliku z logami lub wskazać go klikając opcję „Przeglądaj” i wskazując zapisany na dysku plik. Aby dokonać analizy klikamy przycisk „Analyze”.

W tabelce z wynikami użyto oznaczeń:

![]()

- proces nie zagrażający komputerowi

![]()

- program który należy usunąć, gdyż jest szkodliwy dla komputera

![]()

- procesy zapory sieciowej

![]() - program antywirusowy zainstalowany w systemie

- program antywirusowy zainstalowany w systemie

Usuwanie logów

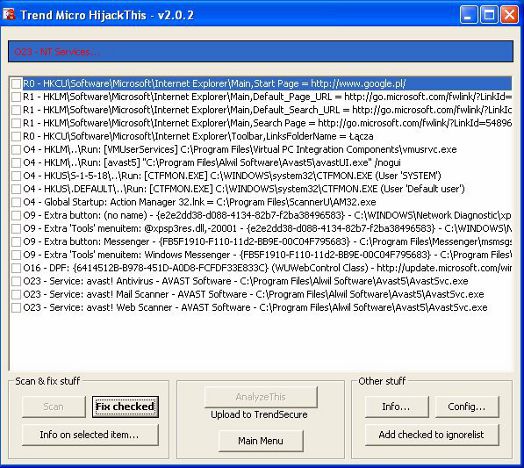

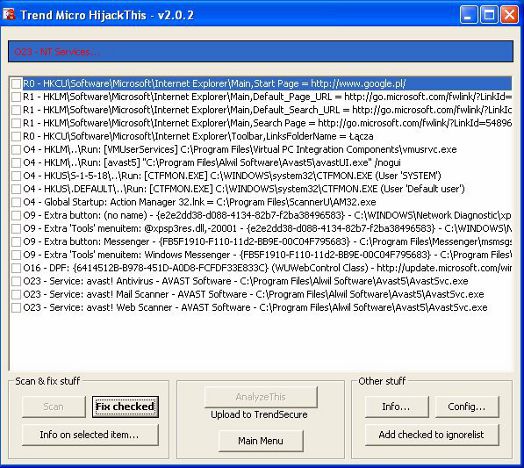

Aby po analizie wyników usunąć niechciane procesy z systemu zaznaczamy je przyciskiem myszki w oknie wyników programu HijackThis oraz wciskamy przycisk Fix Checked.

Po wykonaniu tych czynności z naszego komputera usunięte zostały szkodliwy pliki i procesy.

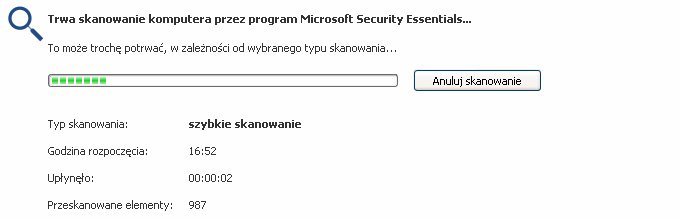

Microsoft Security Essentials

Innym programem do zabezpieczenia systemu jest Microsoft Security Essentials. Usunie on z naszego komputera wirusy, rootkity, trojany i spyware. Program do pobrania ze strony: http://www.dobreprogramy.pl/Microsoft-Security-Essentials,Program,Windows,14628.html

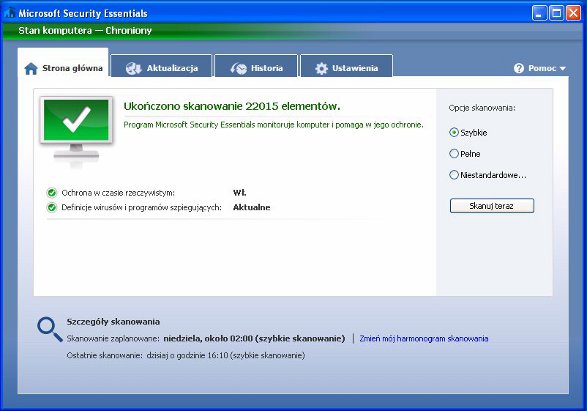

Pobrany plik należy uruchomić i zainstalować aplikację (instalacja przebiega standardowo., po niej program automatycznie się uruchomi i pobierze aktualizację bazy danych).Bardzo prosty interfejs nie powinien sprawić trudności nawet początkującym użytkownikom.

Aby wykonać skanowanie systemu w poszukiwaniu wirusów, Trojanów i innych niepożądanych plików będąc w zakładce Strona główna klikamy „Skanuj teraz”. Możemy wybrać skanowanie szybkie, pełnie lub niestandardowe. Program rozpocznie sprawdzanie komputera, gdy znajdzie coś podejrzanego wyświetli odpowiednią informację i umożliwi usunięcie zainfekowanego pliku.